7 طرق قد يتجاوز بها أطفالك برامج الرقابة الأبوية

فقط لأنك قمت بتثبيت برنامج الرقابة الأبوية لا يعني أن أطفالك لن يجدوا طريقة للتنقل خلالها.

لكن الأطفال أذكياء وبطبيعة الحال يتمتعون بالدهاء التكنولوجي ؛ فقط لأن إعدادات التحكم في مكانها ، لا يعني أن الأطفال لن يجدوا طرقًا لتجاوزها. فيما يلي سبع طرق قد يتجاوز بها أطفالك برامج الرقابة الأبوية.

1. مواقع الوكيل

تقوم مواقع الوكيل بتحويل حركة المرور عبر عنوان بريء ، دون عائق بواسطة أي مرشحات. هذا يعني أنه بدلاً من محاولة طفلك زيارة موقع ” horrificfilthyNSFWcontent.com ” مباشرةً ، سيتوجه إلى موقع مثل hide.me ، ثم انقر ببساطة على العنوان المقيد في شريط بحث الموقع.

يعتني موقع الوكيل بالأعمال ، ويوجه الطلب إلى خادم خارجي يقوم بدوره باسترداد المحتوى نيابة عن المستخدم.

لا تستطيع معظم برامج تصفية حركة المرور تتبع الاتصال بين موقع الوكيل والخادم الخارجي ، ولكن سيتم إدراج موقع الوكيل نفسه في عامل تصفية. تحظر العديد من المرشحات فعليًا مواقع الوكيل الأكثر شيوعًا لهذا السبب بالضبط. ومع ذلك ، يمكن أن يكون لهذا آثار أخرى غير مقصودة.

هناك الآلاف من مواقع البروكسي المجانية عبر الإنترنت. كل ما يتطلبه الأمر هو طفل مخصص لديه فترة ما بعد الظهيرة مجانية للذهاب من خلالها واحدًا تلو الآخر للعثور على طفل يمكنهم الوصول إليه. وعلى الرغم من أن غالبية مواقع الوكيل شرعية وتقدم خيارًا مجانيًا للترويج لخدمتهم المدفوعة ، فإن بعضها ليس كذلك.

كل ما يتطلبه الأمر هو نقرة على الموقع الخطأ لتؤدي إلى عملية تنظيف مزعجة للغاية. أو ما هو أسوأ ، برنامج ضار كامل يصيب جهازك.

2. تغيير كلمات المرور أو فرضها بوحشية

طريقة شائعة للغاية لتجاوز الرقابة الأبوية هي ببساطة تغيير كلمة المرور. إذا علم أطفالك أنك تستخدم كلمة مرور معينة على حسابات معينة ، فيمكنهم تغيير الإعدادات حسب اختيارهم دون تنبيه أي شخص.

هذه المشكلة منتشرة بشكل خاص بين الأطفال الأكبر سنًا المتمرسين في مجال التكنولوجيا. هناك طرق لا حصر لها يمكنهم من خلالها وضع أيديهم على كلمة المرور. على سبيل المثال ، يمكنهم استخدام الهندسة الاجتماعية لجعلك ترسل لهم كلمة المرور عبر بريد إلكتروني مزيف للأمان. أو ربما تترك بريدك الإلكتروني الأساسي مفتوحًا بدون حماية بكلمة مرور ، مما يسمح لهم بإعادة تعيين كلمة المرور.

من السهل اكتشاف مخططات التصيد الفعلية لأن المحتالين لا يعرفون طراز سيارتك الأولى أو الاسم الأوسط لخالتك العظيمة ، ولكن أطفالك المؤكدون يعرفون ذلك.

من غير المحتمل حقًا ، ولكن قد يقوم طفلك أيضًا بفرض كلمة مرورك بوحشية. إذا كان طفلك يعرف عن الأدوات القوية المستخدمة في اختراق كلمات المرور ويستطيع الاستفادة منها ، فقد تواجه مشكلات أخرى تتعلق بمعلومات الأمان تحت سقف منزلك أيضًا.

3. واي فاي مختلفة

ما مدى معرفتك بجيرانك المجاورين لك؟ يجب أن تعرف أسمائهم. ربما أعياد ميلادهم وأسماء الحيوانات الأليفة ورقم الاتصال لحالات الطوارئ. ماذا عن كلمة مرور Wi-Fi الخاصة بهم؟

حسنًا ، لقد أصبح هذا أمرًا طبيعيًا بشكل متزايد ، خاصة إذا كنت بالفعل ودودًا مع جيرانك. لكن من المرجح أن تواجه العائلات التي تعيش على مقربة معقولة من بعضها البعض تداخلًا في بث Wi-Fi. هذا يعني أن SSID الخاص بهم يمكن عرضه من منزلك. إذا لم يكن أمان شبكتهم على ما يرام ، فيمكن لطفلك تسجيل الدخول بسهولة إلى شبكته غير الآمنة للوصول إلى أي محتوى يرغب فيه.

قد لا يكون الأمر كذلك حتى في حالة انعدام أمن الإنترنت. إذا هياج أطفالك في مجموعة مع أطفال الحي ، فقد يكون الأمر سهلاً مثل سؤال أحد الأطفال الأكبر سنًا عن كلمة مرور Wi-Fi الخاصة بهم. إذا تم تغييره من رمز أبجدي رقمي إلى شيء “يسهل تذكره” ، فسيكون من الأسهل تمريره إلى الأمام.

4. الشبكات الافتراضية الخاصة

لا يقتصر الأمر على البالغين الذين يهربون من قيود Netflix الإقليمية باستخدام شبكة افتراضية خاصة (VPN). تمامًا كما هو الحال مع مواقع الوكيل ، ستجد العديد من حلول VPN المجانية السرية المعدة لتشفير إدخالات البحث الخاصة بأطفالك والطريق بين أجهزة الكمبيوتر الخاصة بهم وخوادم الشركة.

عادةً ما تأتي حلول VPN المجانية مع تحذيرات مثل قيود السرعة أو تسجيل البيانات أو حد التنزيل ، مما يحد إلى حد ما من نطاق الأنشطة التي يمكن تحقيقها. ومع ذلك ، فمن الممكن التبديل بين العديد من شبكات VPN المثبتة على نظامهم للتخفيف من قيود التنزيل وقيود السرعة. بالإضافة إلى ذلك ، من الصعب حقًا تحديد شخص ما يستخدم VPN بنظرة خاطفة سريعة.

إذا كانوا يستخدمون VPN ، فسيكون اكتشاف تجاوزهم لفلاتر الوالدين أمرًا صعبًا للغاية. لن يُظهر جهاز التوجيه الخاص بك عنوان IP غريبًا جديدًا. ناهيك عن أن مزود النطاق العريض الخاص بك لن يتمكن من الوصول إلى المحتوى المقدم. تقوم بعض شبكات VPN بتسجيل بيانات المستخدم ، لأغراض إنفاذ القانون والتسويق ، لكن من غير المرجح أن تشارك تفاصيل عمليات بحث أطفالك على VPN معك.

5. المتصفحات المحمولة

لقد ولت أيام الأشخاص الذين يستخدمون Internet Explorer افتراضيًا. العديد من المتصفحات سريعة وآمنة ، مع العديد من الميزات الإضافية.

يعرف معظم الأشخاص عن المستعرض InPrivate أو وضع التصفح المتخفي ، بما في ذلك الأطفال الصغار والكبار. لا تزال أدوات تصفية البحث الآمن تلتقط عناوين URL المدرجة بالقائمة السوداء ، حتى عند استخدام الوضع الخاص. قد يكون المراهقون الأذكياء على وجه الخصوص قد صقلوا في واجباتهم الأمنية الشخصية ، وكانوا على دراية بمتصفح TOR ، والذي يمكن تثبيته ونشره بسهولة من محرك أقراص USB.

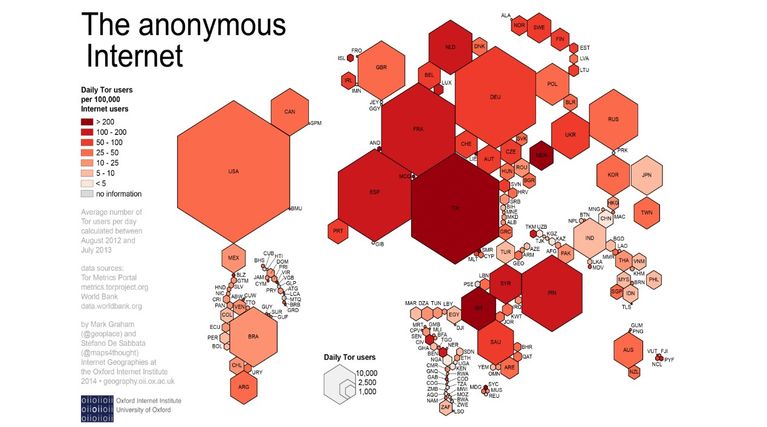

يقوم متصفح TOR بإعادة توجيه حركة مرور الويب عبر مواقع دولية مختلفة ، تتكون من أكثر من 7000 مرحل فردي. يجعل هذا التوجيه متعدد الطبقات من المستحيل تقريبًا التأكد من المحتوى الذي يشاهده المستخدم أثناء استخدام المتصفح. يعد تركيزه الداخلي على الخصوصية وإخفاء الهوية فرصة ممتازة لتجاوز عوامل التصفية الخاصة بك.

6. عرض الصور “العرضي”

طريقة “تجاوز” تافهة بعض الشيء ، لكنني متأكد من أن العديد من الأطفال قد عثروا عليها. لا تزال علامتا التبويب التصفح المتخفي ووضع InPrivate تلتزم بمعظم عوامل تصفية البحث الآمنة ، وتحظر المحتوى بإخلاص وتنقل التفاصيل إلى الآباء المعنيين.

بينما تعمل محركات البحث على إخفاء الصور الحساسة من نتائج البحث ، يمكن أن تؤدي التركيبة الصحيحة من كلمات البحث أحيانًا إلى تمرير حفنة من الصور إذا حددت علامة التبويب “صورة”. يستضيف كبار مزودي محركات البحث محتوى ذاكرة التخزين المؤقت على الخوادم الخاصة بهم ، مما يعني أنه عند إدخال البحث ، لا يوجد عنوان URL محدد للتصفية ، وسيتم عرض العديد من الصور ذات الصلة.

7. Google Translate Proxy

هذه طريقة تجاوز أخرى نتوقع أن يكون بعض الأطفال على دراية بها. إذا تم حظر عنوان URL ، فيمكنهم استخدام Google Translate كوكيل مؤقت. إنه سهل مثل تعيين لغة لا تتحدثها في حقل إدخال النص ، وإدخال عنوان URL الذي ترغب في الوصول إليه ، وانتظار قيام Google بترجمته تلقائيًا.

سيصبح عنوان URL “المترجم” رابطه الخاص ضمن Google بدلاً من موقع الويب الأصلي. سيتم فتح الموقع بالكامل ، وإن كان ذلك ضمن ترجمة Google. قد يكون هذا بطيئًا بعض الشيء ، لكن من غير المحتمل أن يكون بطيئًا بدرجة كافية لتثبيط عزيمة عزيمة.

ما الذي تستطيع القيام به؟

من الصعب التخفيف من عقل فضولي مع إمكانية الوصول إلى جميع المعلومات الموجودة في العالم ، بنقرة زر واحدة. ببساطة ، إذا تم تصميمهم ، فسيتمكنون من الوصول إليها. وإذا لم يكن على الإنترنت في منزلك ، فسيكون على شبكة صديق أو على شبكة غير آمنة في مكان آخر.

قم بترقية مجموعة الأدوات الخاصة بك

من السهل تجاوز الإعدادات المدمجة والأدوات البسيطة ، فلماذا لا تستخدم شيئًا مصممًا لمواكبة أطفالك وسلوكهم عبر الإنترنت. يتيح لك Google Family Link تتبع أنشطتهم وعرضها — مقدار الوقت الذي يقضونه على التطبيقات ومواقع الويب. يتيح لك أيضًا منعهم من تثبيت تطبيقات معينة تمامًا.

ولكن بدلاً من السير في طريق الحظر ، تم تصميم Family Link لمنح أطفالك بدائل صحية لمواقع الويب والتطبيقات المحظورة. يمكنك حتى إشراك معلميهم ومدارسهم وجعلهم يوصون بتطبيقات ومواقع ويب تعليمية وترفيهية من خلال Google Family.

الأهم من ذلك ، أن تحديد وقت الأطفال على أجهزتهم الشخصية هو أفضل طريقة لجعلهم يقومون بإعطاء الأولوية لنشاطهم عبر الإنترنت. سواء كان ذلك وقتًا محددًا في اليوم أو نافذة نشطة تنتهي في وقت نومهم ، فمن الأفضل التخلص من المشكلة من المصدر ؛ الملل عبر الإنترنت.

ثقفهم وعلم نفسك

من المحتمل أن ينهار الأطفال الأصغر سنًا عند مواجهة التصفية النشطة ؛ المراهقون يحبون حمل السلاح والانخراط في المعركة. إذا استمروا في الوصول إلى المحتوى المقيد ، فمن الأفضل الاحتفاظ بخط اتصال مباشر معهم حتى لا يجدون أنفسهم في مشكلة كبيرة.

في هذا ، التعليم هو أداة ضخمة. يجب أن يشكل الاستخدام المحترم والمقبول للإنترنت جزءًا أساسيًا من التطور التكنولوجي لأطفالك. بعد سن معينة ، من المحتمل أن تكون هناك أشياء أخرى يجب أن تناقشها معهم أيضًا ، لا سيما بالنظر إلى تمجيد القرصنة في مجال الترفيه ، مما أدى إلى زيادة شعبية القرصنة بين الأطفال والمراهقين.

الحظر لم يحل مشكلة أبدًا ولكنه خلق الكثير بالتأكيد ، وستظل العقول الفضولية كذلك – فقط بدون التعليم الذي سيواكبها.

يجب أيضًا مراعاة استخدام الجهاز والوصول إليه. هل يحتاج الأطفال الصغار إلى أحدث أجهزة iPhone أم أن الجهاز اللوحي البسيط يكفي؟ يمكن أن يؤدي منحهم شيئًا ما بدون بطاقة SIM إلى منعهم من الاشتراك في التطبيقات والمواقع التي تتطلب رقم هاتف دون إذنك المباشر.

وبالمثل ، يمكنك فرض قاعدة “استخدام الإنترنت في المناطق العائلية فقط” ، أو حظر الأجهزة اللوحية وأجهزة الكمبيوتر المحمولة والهواتف الذكية من غرفة النوم ليلاً. إذا كان أطفالك يستخدمون iPhone ، فتعرف على كيفية استخدام المشاركة العائلية لمراقبة أنشطتهم .

لا تجعل الأمان على الإنترنت سجنًا

لا يجب أن تكون تجربة مروعة ، ولكن من خلال اتخاذ موقف نشط وجذاب وواقعي تجاه استخدام أطفالك للإنترنت ، سيكونون أكثر عرضة لفهم واحترام رغباتك.