متصفحات لدخول الإنترنت المظلم بأمان دون المساس بخصوصيتك أبداً

هل تريد الوصول إلى الويب المظلم؟ تحتاج إلى استخدام متصفح ويب مظلم يمكنه أن يأخذك إلى هناك ويحمي خصوصيتك أيضًا.

عندما تريد الوصول إلى الويب المظلم ، فأنت بحاجة إلى استخدام متصفح يعرف كيفية الوصول إلى المحتوى. المتصفحات مثل Chrome و Safari ليست مناسبة.

إذا لم تكن متأكدًا من اختيارك ، فاستمر في القراءة. سنقدم لك العديد من متصفحات الويب المظلمة التي يجب أن تفكر فيها.

تحذير: استخدم دائمًا VPN على الويب المظلم

نقضي الكثير من الوقت في تبني مزايا مزود VPN مدفوع الأجر موثوق به. تعد شبكة VPN عالية الجودة واحدة من أفضل الأدوات المتاحة لك إذا كنت تريد الحفاظ على سلامتك وأمانك عبر الإنترنت.

في سياق استخدام الويب المظلم ، يعد استخدام VPN أكثر أهمية. نظرًا للمحتوى المتاح على الويب المظلم ، تحرص وكالات إنفاذ القانون في جميع أنحاء العالم بشكل خاص على معرفة من يستخدمه وما الذي يبحثون عنه.

للأسف ، فإن الأسطورة القائلة بأن الويب المظلم يجعل من المستحيل تتبعك بطريقة ما غير صحيحة تمامًا – فقط اسأل مؤسس موقع طريق الحرير ، روس أولبريشت. يقضي حاليا في السجن مدى الحياة.

1. متصفح Tor

متوفر على: Windows و Mac و Linux و Android

كان متصفح Tor هو القائد الفعلي لسنوات عديدة. إنه المنتج الرئيسي لمشروع Tor (الشركة المسؤولة عن صيانة شبكة Tor).

المتصفح نفسه يعتمد على Firefox. بالإضافة إلى وكيل Tor ، فإنه يأتي أيضًا بإصدارات معدلة من NoScript و HTTPS Everywhere مضمنة. يمكنك استخدام Tor على Android أيضًا.

عندما تستخدم متصفح Tor ، ستنتقل كل حركة المرور الخاصة بك تلقائيًا عبر شبكة Tor. وعندما تنتهي من جلسة الويب المظلمة ، سيقوم المتصفح على الفور بحذف ملفات تعريف الارتباط وسجل التصفح والبيانات الأخرى.

ستجد نفسك أيضًا تستخدم متصفح Tor إذا كنت تستخدم نظام التشغيل TAILS للاتصال بالشبكة المظلمة. إ

أخيرا ، كلمة تحذير. في عام 2013 ، أدرك الخبراء أن Tor كان عرضة لهجوم JavaScript بسبب مشاكل في تنفيذ NoScript. تم تسريب عناوين IP وعناوين MAC الخاصة بالمستخدمين

(مرة أخرى ، استخدم VPN!).

تنزيل: متصفح Tor

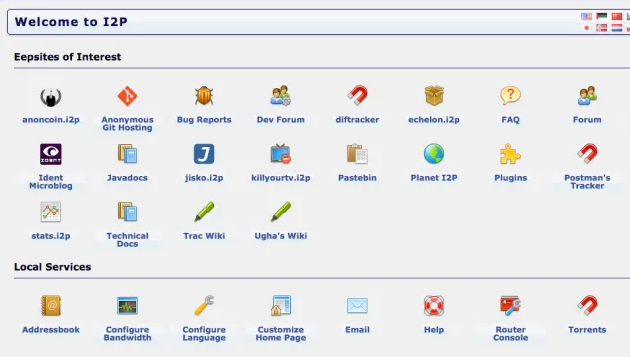

2. مشروع الإنترنت غير المرئي

متوفر على: Windows و Mac و Linux و Android

يتيح لك مشروع الإنترنت غير المرئي (غالبًا ما يتم اختصاره إلى I2P) الوصول إلى كل من الويب العادي والويب المظلم. على وجه التحديد ، يمكنك الوصول إلى darknet الخاصة بـ I2P ، على الرغم من أنه يمكنك الوصول إلى Tor باستخدام المكون الإضافي Orchid Outproxy Tor المدمج.

عند استخدام البرنامج لتسجيل الدخول إلى الويب المظلم ، يتم تشغيل بياناتك من خلال دفق متعدد الطبقات ؛ يشوش المعلومات حول المستخدم ويجعل التتبع شبه مستحيل.

يشفر التطبيق جميع الاتصالات (بما في ذلك المفاتيح العامة والخاصة) التي تمر من خلاله.

ربما يكون الجانب الأكثر تميزًا في Invisible Internet Project هو دعمه لتخزين الملفات اللامركزية بفضل المكون الإضافي Tahoe-LAFS.

تنزيل: مشروع الإنترنت غير المرئي

3. فايرفوكس

متوفر على: Windows و Mac و Linux و Android و iOS

نعم ، نعني الإصدار العادي من Mozilla Firefox الذي يعمل حاليًا على ملايين الأجهزة حول العالم.

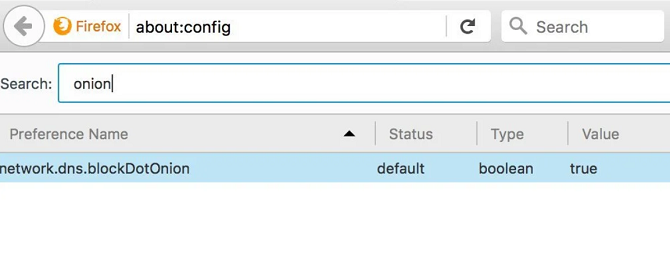

إذا كنت تريد استخدام Firefox للوصول إلى darknets و Tor ، فستحتاج إلى إجراء بعض التعديلات على الإعدادات.

- افتح متصفح فايرفوكس.

- اكتب about: config في شريط العناوين واضغط على Enter .

- حدد موقع network.dns.blockDotOnion .

- قم بتغيير الإعداد إلى False .

- أعد تشغيل المتصفح.

قبل استخدام Firefox لزيارة أي مواقع ويب مظلمة ، تأكد من تثبيت الإضافات NoScript و HTTPS Everywhere.

تنزيل: Firefox

4. Whonix

متوفر على: Windows و Mac و Linux

يستخدم متصفح Whonix نفس الكود المصدري مثل Tor ، لذا فأنت تعلم أنك ستحصل على تجربة مماثلة بشكل معقول من حيث سهولة الاستخدام والميزات.

على الرغم من أوجه التشابه ، إلا أن هناك بعض الاختلافات الجوهرية تحت الغطاء. الأهم من ذلك ، يمنع المتصفح تطبيقات المستخدم من اكتشاف عنوان IP الخاص بالجهاز بفضل جهاز ظاهري لمحطة العمل يتصل بشبكة LAN افتراضية داخلية ويمكنه الاتصال بالبوابة فقط.

يدعي المطورون أن تقنيتهم قوية للغاية لدرجة أنه حتى البرامج الضارة التي تتمتع بامتيازات الجذر لن تكون قادرة على اكتشاف عنوان IP الحقيقي للجهاز.

من المهم أيضًا أن تدرك أن Whonix ليس متصفحًا مستقلاً. إنه جزء من نظام تشغيل Whonix الأوسع ؛ يعمل نظام التشغيل بالكامل داخل جهاز افتراضي. يأتي مع جميع تطبيقات الإنتاجية الرئيسية مثل معالج النصوص وعميل البريد الإلكتروني.

تنزيل: Whonix

5. Subgraph OS

متوفر على: جميع أجهزة الكمبيوتر المكتبية

كما يوحي الاسم ، فإن Subgraph OS هو نظام تشغيل كامل آخر – تمامًا مثل Whonix و TAILS. أشاد المخبر الشهير إدوارد سنودن بالمتصفح ونظام التشغيل الأوسع نطاقًا لميزات الخصوصية الخاصة بهما.

مرة أخرى ، يستخدم المتصفح رمز متصفح Tor لتأسيسه. يستخدم التطبيق طبقات متعددة لحماية أمنك. تتضمن الطبقات تصلب النواة وتشفير البروكسي الفوقي وتشفير نظام الملفات وأمان الحزمة والتكامل الثنائي.

ينشر نظام Subgraph OS أيضًا عزل الحاوية. يتضمن تطبيقات المراسلة والبريد الإلكتروني المخصصة.

لقد شهدت كل هذه الميزات زيادة شعبية نظام تشغيل Subgraph على مدار العامين الماضيين. على الرغم من عدم وجود بيانات رسمية ، إلا أنه يعد ثاني أكثر متصفح الويب المظلم شيوعًا بعد Tor.

تنزيل: Subgraph OS